Pesquisadores descobriram mais de vinte pacotes Python no registro PyPI que estão enviando malware para roubo de informações. Portanto, são dezenas de pacotes PyPI enviam malware de roubo de informações ‘W4SP’.

A maioria deles contém código ofuscado que lança o ladrão de informações “W4SP” em máquinas infectadas, enquanto outros fazem uso de malware supostamente criado apenas para “fins educacionais”.

31 typosquats soltam o ladrão de informações ‘W4SP’

Os pesquisadores identificaram mais de duas dúzias de pacotes Python no registro PyPI que imitam bibliotecas populares, mas eliminam ladrões de informações depois de infectar máquinas.

VAI GOSTAR: Como aprender a programar, um guia definitivo

Os pacotes, listados abaixo, são typosquats – ou seja, os agentes de ameaças que os publicam os nomeiam intencionalmente de forma semelhante a bibliotecas Python conhecidas, na esperança de que os desenvolvedores que tentem buscar a biblioteca real cometam um erro de ortografia e recuperem inadvertidamente um dos maliciosos.

LEIA TAMBÉM: Malwares e chaves AWS escondidos no Python Package Index

A empresa de segurança da cadeia de suprimentos de software Phylum revelou 29 pacotes em seu relatório:

- algorithmic

- colorsama

- colorwin

- curlapi

- cypress

- duonet

- faq

- fatnoob

- felpesviadinho

- iao

- incrivelsim

- installpy

- oiu

- pydprotect

- pyhints

- pyptext

- pyslyte

- pystyle

- pystyte

- pyurllib

- requests-httpx

- shaasigma

- strinfer

- stringe

- sutiltype

- twyne

- type-color

- typestring

- typesutil

Dezenas de pacotes PyPI enviam malware de roubo de informações ‘W4SP’

Tomando o ‘typesutil’ como exemplo, os pesquisadores do Phylum explicaram como o agente da ameaça estava injetando código malicioso por meio da instrução “import” em “base de código de outra forma saudável” emprestada de bibliotecas legítimas.

☕

Café com Deus Pai Vol. 6 - 2026: Porções Diárias de Amor

oferece 365 mensagens diárias que convidam você a um encontro íntimo com Deus, fortalecendo a fé e nutrindo a alma.

👉

Confira na Amazon

.

Nas compras você contribui para manter o site no ar.

“…Este ataque em particular começa copiando bibliotecas populares existentes e simplesmente injetando uma __import__ declaração maliciosa em uma base de código saudável”, escrevem os pesquisadores da Phylum.

“O benefício que esse invasor obteve ao copiar um pacote legítimo existente é que, como a página de destino do PyPI para o pacote é gerada a partir do setup.py e do README.md , eles imediatamente têm uma página de destino de aparência real com principalmente links de trabalho e o A menos que seja minuciosamente inspecionado, um breve olhar pode levar alguém a acreditar que este também é um pacote legítimo.”

Outros detalhes

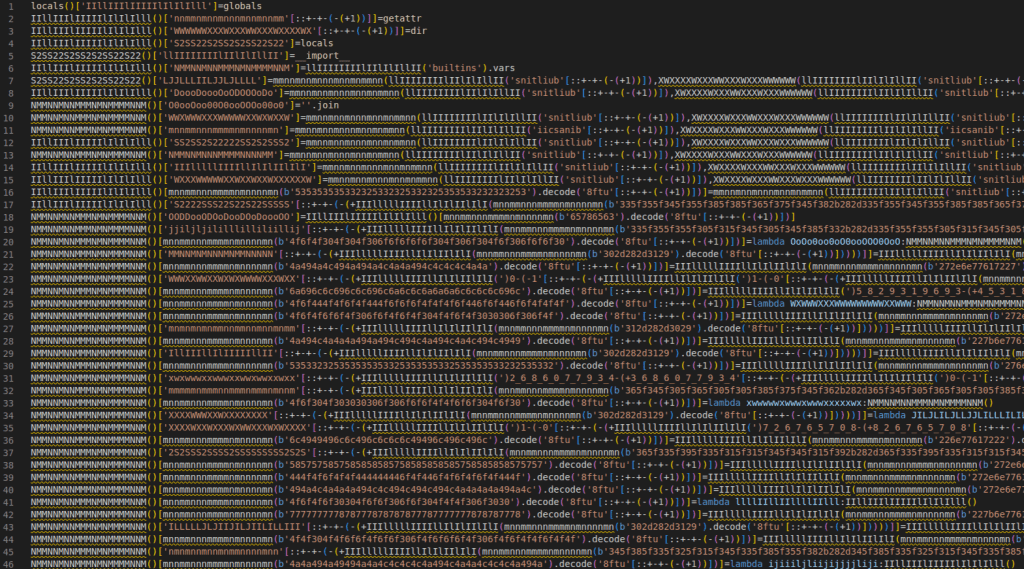

No relatório, os pesquisadores explicam em detalhes os desafios que enfrentaram ao analisar o código ofuscado que abrange mais de 71.000 caracteres, que era “um pouco de lama” pelo qual eles tiveram que se arrastar.

Por fim, os pesquisadores concluíram que o malware descartado por esses pacotes era o W4SP Stealer, que exfiltra seus tokens, cookies e senhas salvas do Discord.

Todos os pacotes juntos foram baixados mais de 5.700 vezes com base nas estatísticas do Pepy.tech, relatam os pesquisadores da Phylum.

Em agosto, os pesquisadores do Kaspersky Securelist também analisaram pacotes PyPI maliciosos que, assim como esses, foram ofuscados com uma ferramenta de código aberto chamada Hyperion e foram pegos descartando o W4SP.

Cuidados importantes

Além disso, o desenvolvedor de software e pesquisador Hauke Lübbers encontrou pacotes PyPI “pystile” e “threadings” contendo malware que se autodenominava “GyruzPIP”.

Segundo o pesquisador, no entanto, esse malware é baseado em um projeto de código aberto chamado evil-pip publicado para “apenas fins educacionais”.

O código contido nesses dois typosquats era muito mais simples de analisar: com cada nome de função indicando claramente sua finalidade, por exemplo, roubar senhas do Chrome, cookies do navegador, tokens Discord e fazer upload de todos esses dados para um webhook Discord.

Lübbers, que relatou esses pacotes aos administradores do PyPI, disse ao BleepingComputer que esses projetos provavelmente precisariam ser incluídos como dependências em um programa para que exibam comportamento malicioso.

Ele nos indicou dois repositórios de teste [1, 2] supostamente criados pelos autores do malware e também os relatou ao GitHub.

O desenvolvimento desta semana marca outro incidente entre uma série de ataques de typosquatting direcionados a desenvolvedores enquanto aproveitam plataformas de distribuição de software de código aberto como PyPI e npm.

LEIA TAMBÉM:

☕

Café com Deus Pai Vol. 6 - 2026: Porções Diárias de Amor

oferece 365 mensagens diárias que convidam você a um encontro íntimo com Deus, fortalecendo a fé e nutrindo a alma.

👉

Confira na Amazon

.

Nas compras você contribui para manter o site no ar.